如何使用区块链追踪暗网服务交易

- 能追踪非法交易,就能追踪一切交易;而且是否“合法”,由追踪者来定义

去年我们演示过《在区块链上追踪比特币交易》的简单方法,本文是另一个同类演示。

⚠️请注意:和上一篇演示一样(使用的调查目标是俄罗斯特工),本次的演示也是使用明确非法的行为,但是,您必需知道,同样的方法能追踪到非法交易,就能追踪到任何交易。

人们对加密货币似乎有一个普遍的误解,感觉它终于可以摆脱国家的监控了。是的,这是个理想状态,也是加密货币创立者的伟大追求。

但是,事实上,不仅容易识别某些站点之间的关系,而且洋葱站点还会留下许多 “数字指纹”。尤其是比特币。

请注意这里指的仅仅是开源调查。

在这个案例研究中,您将能看到:

- 如何识别洋葱站点之间的联系(暗网)

- 如何识别两个比特币地址之间的关系

- 如何跟踪地址到注册交易所

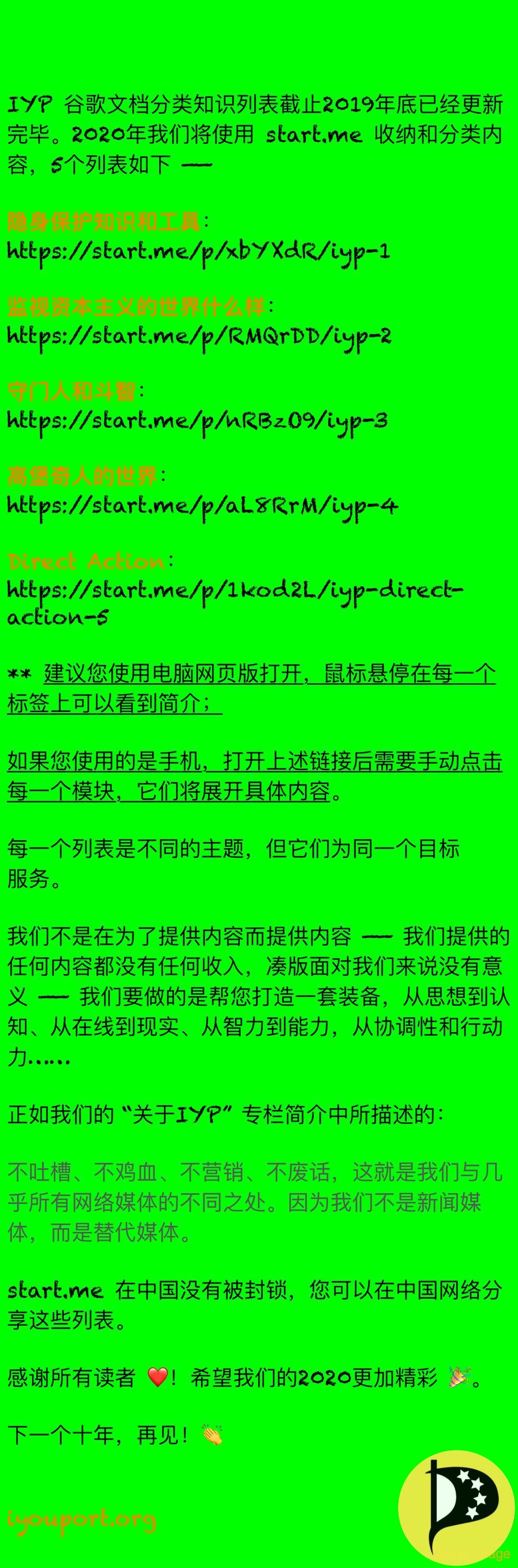

为了直观地解释,下面这个图应该是您希望看到的:

暗网服务 —— 众多中的两个

本案例研究的两个主题是:银行网站 BancoPanama,销售匿名的 “离岸银行帐户”,以比特币交易;以及 Dark Web UnlockDevices,该服务允许您匿名解锁手机,也是通过比特币交易。

本案例的研究不是要确定这些网站是否是欺诈网站;而是要识别它们之间的关系,以表明它们是同一个人所有的,并追踪其区块链指纹到注册的加密货币交易所。

用于暗网洋葱站点的分析工具

在本案例研究中,我们将使用四个工具,它们是:

- Fresh Onions (http://zlal32teyptf4tvi.onion/)

- Wallet Explorer (https://www.walletexplorer.com/)

- Blockchain Explorer (https://www.blockchain.com/explorer)

- Tor Browser (https://www.torproject.org/)

这其中最重要的两个工具是 Fresh Onions 和 Wallet Explorer。

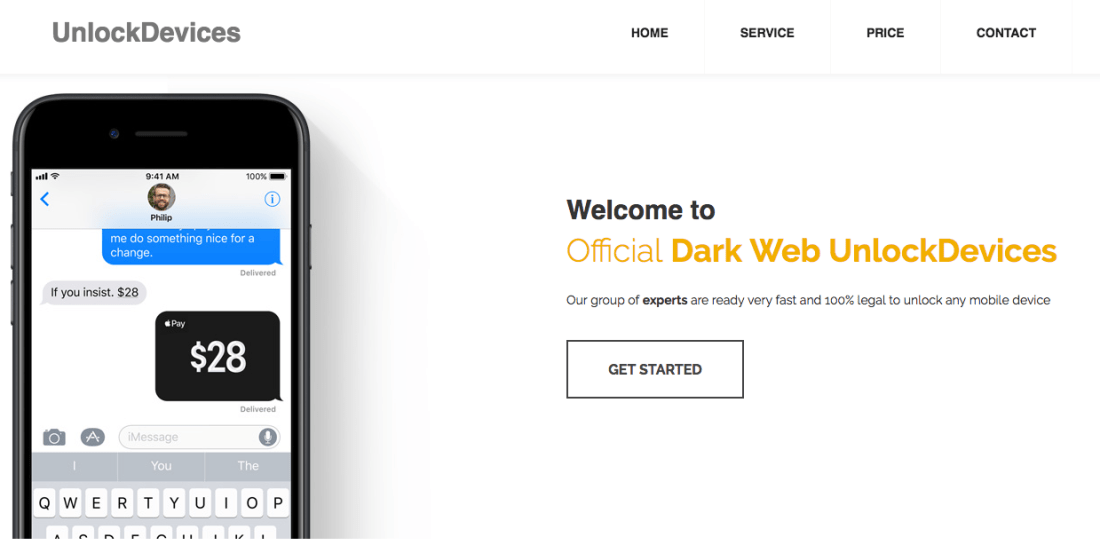

Fresh Onions 是网站搜寻器。它基本能告诉您洋葱站点上可能看不到的任何隐藏信息,对于识别我们正在寻找的任何“数字指纹”来说非常有用。

Wallet Explorer 也是个很有用的东西,因为它可以识别特定钱包拥有的所有比特币地址。在处理加密货币时,一个钱包可能拥有多个地址。

Blockchain Explorer 和 Tor 浏览器应该是您已经非常熟悉的平台了。您将需要 Tor 来打开任何洋葱链接。

识别暗网服务的“指纹”

这两个暗网洋葱站点之间的关系可以使用 Fresh Onion 进行识别。

我们正在寻找的相关详细信息是“ SSH指纹”;从本质上讲,它是站点携带的唯一标记。使用 Fresh Onions,您就可以看到所有其他拥有相同指纹的站点。

这表明我们之前确定的两个洋葱站点之间存在SSH关系。

现在来看一下区块链上的证据。

如何在交易中使用区块链取证

对暗网进行任何分析的第一步是定位加密货币地址。

这可能是多种货币,但在大多数情况下,比特币是加密货币世界的统治者,幸运的是,它有一个非常公开的区块链。

仅从一个比特币地址就可以知道很多事,例如:

- 发生了多少笔交易

- 钱来自哪里,有多少钱

- 汇款到哪里以及汇了多少钱

- 交易历史的时间表

- 以及该钱包中的其他相关比特币地址

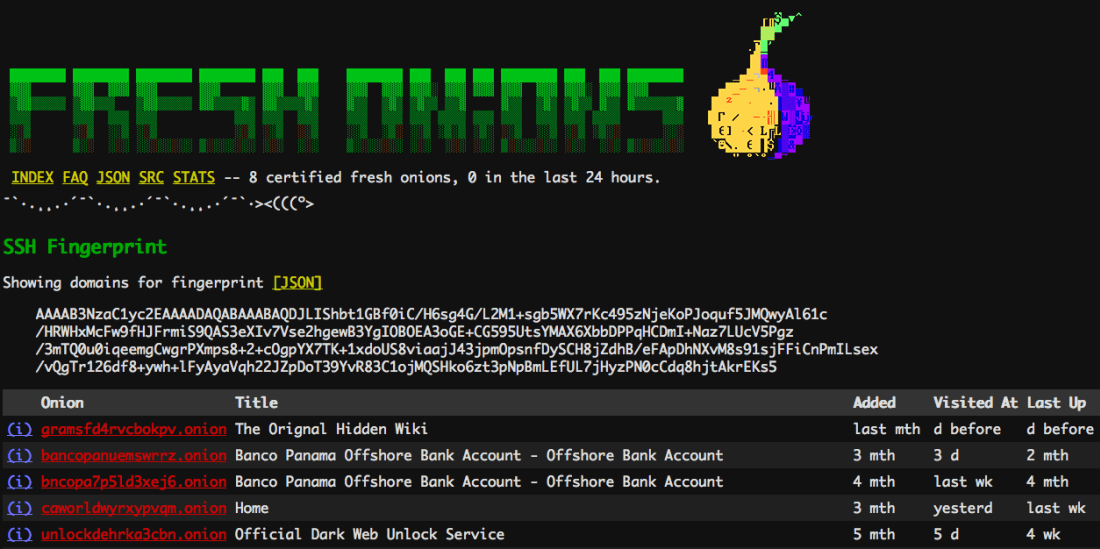

其中最后一个是 Wallet Explorer 能够解决的问题。使用此工具,您可以识别同一钱包拥有的任何其他比特币地址。

那么本案例中提到的两个网站之间有什么关系?

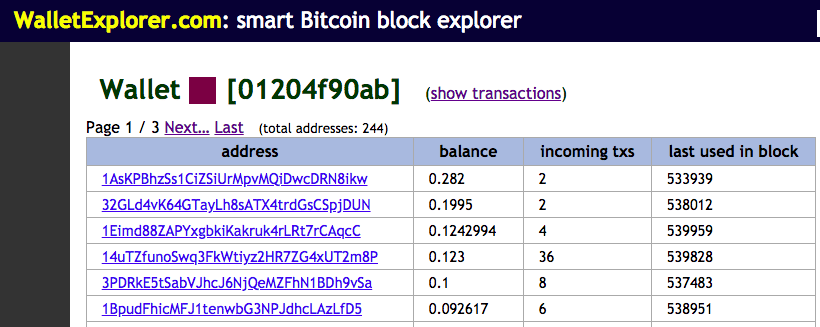

当您通过该网站的“购买”部分访问其比特币地址时,可以确定两个主要地址:

1、以 XZ4jo 结尾的 “BancoPanama” 站点的地址。

2、以 KUrE 结尾的 “Dark Web UnlockDevices” 站点的地址。

这两个站点之间的关系是:它们来自同一钱包,这意味着它们是由同一实体或个人拥有的。

我是使用 Wallet Explorer 找到的。在其中您可以通过简单地在搜索功能中输入一个地址,然后显示整个钱包,以识别地址的双重所有权。使用简单的 “CNTRL F” 可同时显示两者。

现在,让我们看一下每个比特币地址的具体交易。

跟踪付款到交易所

在区块链上查看时,支付到这些帐户的交易就是正常交易的外观。

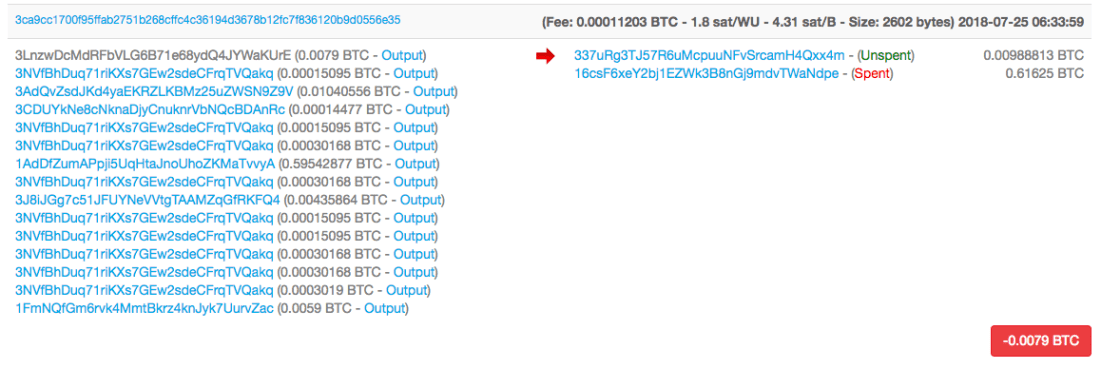

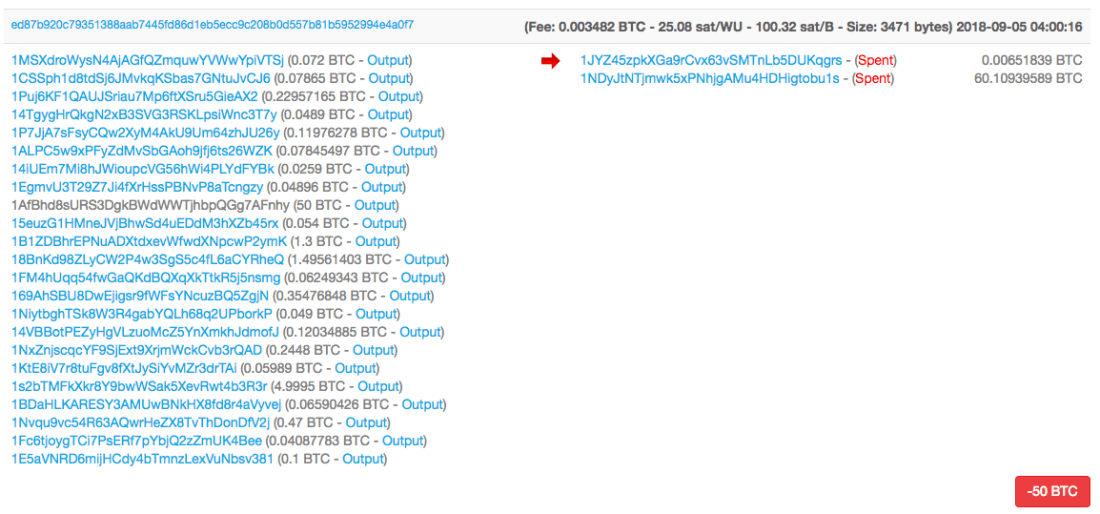

例如,在下面的交易中,你能看到资金从一个比特币地址转移到了以 KUrE 结尾的 Dark Web UnlockDevices 地址:

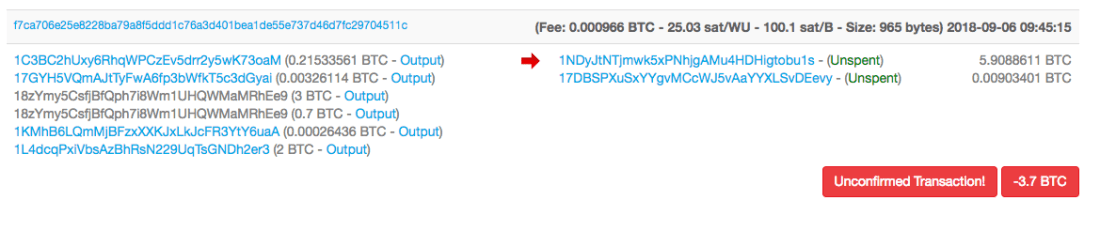

但是流出交易使用了更多地址:

如您在上面的屏幕快照中所见,同一交易中包含多个地址。

对于此交易,以 Ndpe 结尾的关键接收方地址可以是以下两种情况之一:

- A bitcoin mixing service, or

- An exchange

对于暗网上的许多供应商而言,混合服务或加密不倒翁可确保匿名性,因为它实际上会扰乱地址和付款,这对用户而言非常理想,而不是执法部门。

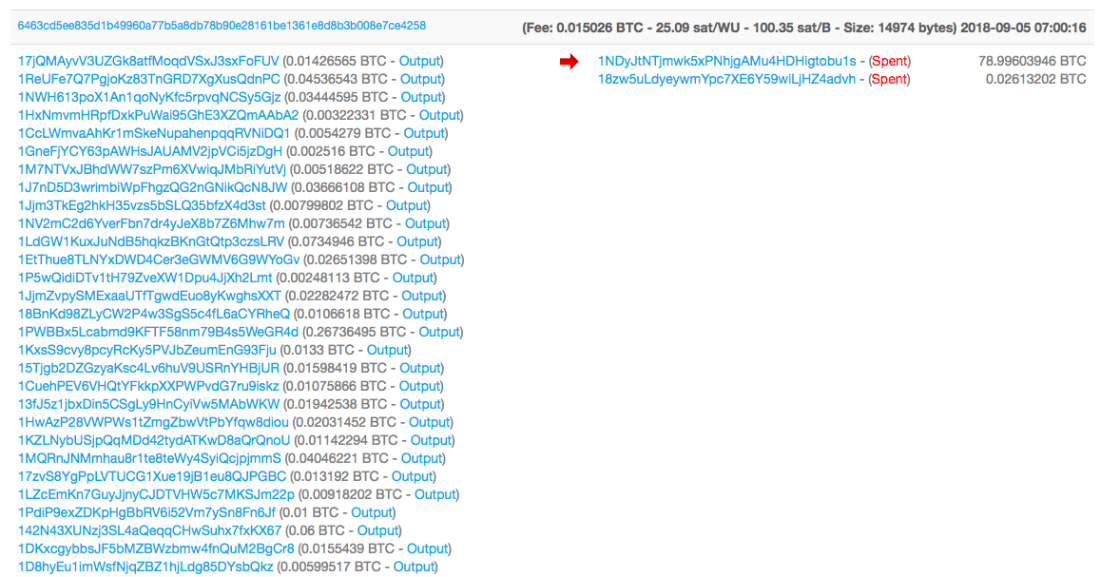

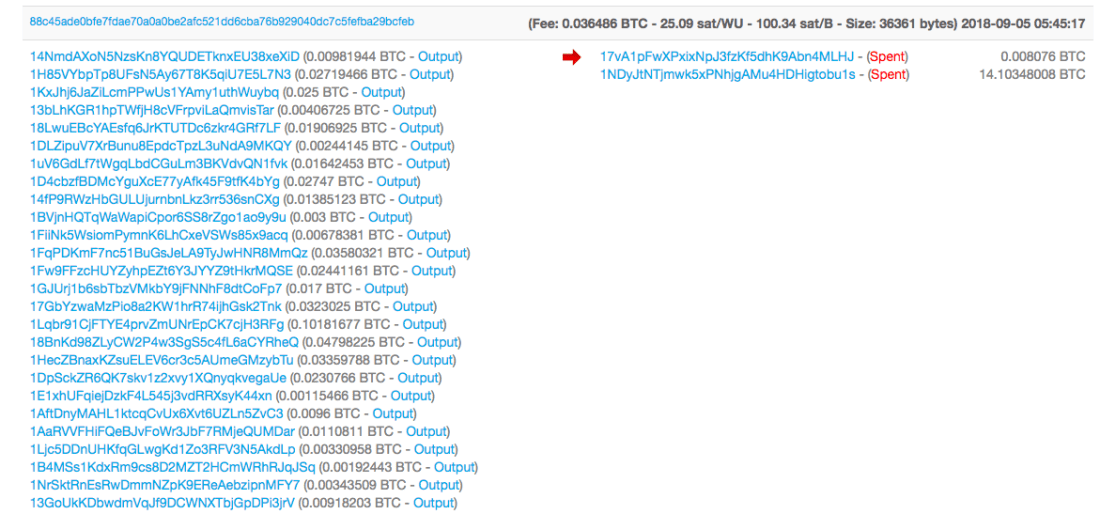

Ndpe 是一个唯一地址,其大部分付款都通过比特币地址:1NDyJtNTjmwk5xPNhjgAMu4HDHigtobu1s。

您可以在以下屏幕截图中看到这一点:

这个以 bu1s 结尾的比特币地址属于 Binance(已注册的加密货币交易所)。

您可以通过一个简单的 Google 搜索来看到这一点,该搜索还揭示了 Binance 本身的以下 Tweet:

关于 John McAfee 的加密货币使用调查,见《观察追踪者的思考方式:挖掘推特情报的基础教程(2)》。

Ndpe 地址的区块链分析

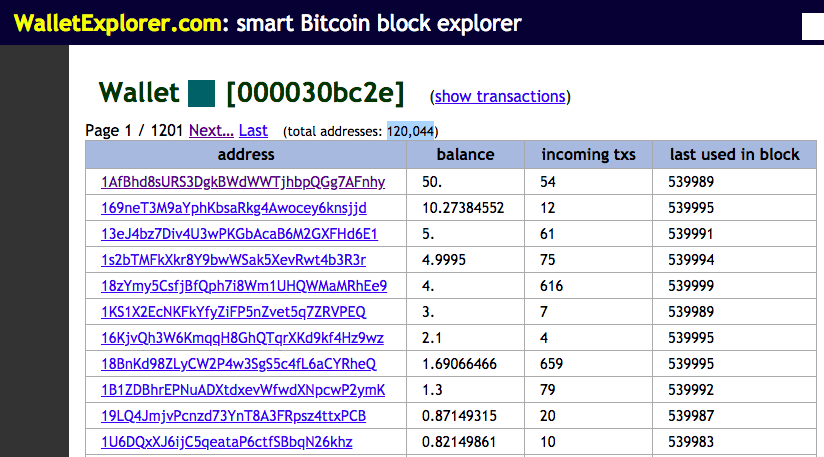

Ndpe 的地址属于钱包 000030bc2e。

正如您在下面的屏幕快照中看到的那样,该钱包包含超过120,000个比特币地址,其中许多地址每天都在发生大量交易。

Ndpe 可能是交易所的比特币地址,或者它可能是一种使用非常广泛的比特币混合服务,这可以解释为什么其钱包中拥有大量比特币地址,大概是为了从本质上扰乱交易。

该钱包中的每个地址都使用交易所 Binance。在上面的屏幕截图中,前五个地址都显示了它们对 Binance 的最大支出。可以在区块链上看到这一点。

以下是 Fnhy 向 Binance 发出的最近一笔交易:

这是 sjjd 向 Binance 发出的最近一笔交易:

以下是 d6E1 向 Binance 发出的最近一笔交易:

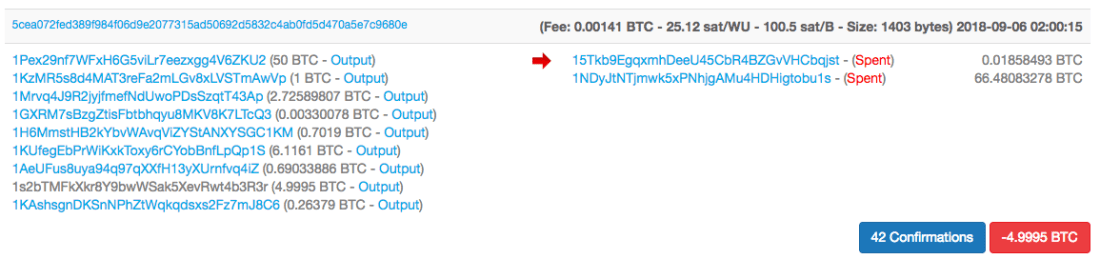

以下是 3R3r 向 Binance 发出的最近一笔交易:

以下是 hEe9 向 Binance 发出的最近一笔交易:

如您所见,从这两个暗网洋葱站点到区块链上的 Ndpe 地址之间存在某种关系。

由于我们可以确定这两个暗网洋葱站点是由同一所有者运行的,因此该人很可能正在使用单一的不倒翁。

Ndpe 地址、同一钱包中的其他地址、以及Binance的以 bu1s 结尾的地址之间也存在持续的财务关系。

开源调查模式停止的地方

对于追踪者来说。在暗网和区块链上使用开源调查只是前奏。

一旦达到这一点,现在就取决于相关方以及加密货币交易所自己的内部管理了,以查找与暗网上的特定活动相关的任何帐户的注册详细信息。

交易所是否姓党都不重要,因为拿到法庭手令也并不难。

关于反追踪,您可以在下面回顾一些教训:

- 《VPN?入侵?比特币?俄罗斯攻击者究竟是怎么被发现的?》

- 《他们是如何抓捕说真话的人?—— 灾难和教训》当然,这个不涉及加密货币,而是在线匿名失败的问题,但是非常恐怖,足够显示当权者的能力。

Tracing an offshore bank and a dark web service using the blockchain — an OSINT investigation

IYP新列表如下 ——

防身的: https:// start.me/p/xbYXdR/iyp-1

认知的:https:// start.me/p/RMQrDD/iyp-2

斗智的:https:// start.me/p/ nRBzO9 / iyp-3

眼界的:https:// start.me/p/aL8RrM/iyp-4

你懂的:https://start.me/p/1kod2L/iyp-direct-action5

持续更新中!