审计之外,BlockSec 盯上了十亿美金的监控阻断大市场

从2021年BlockSec诞生之初,创始团队曾预言,未来的区块链安全,绝对不仅仅是合约审计。

如果说,合约审计是在项目上线前的安全体检,最大概率保证项目安全;那么,监控阻断则是在项目运行过程中的贴身保镖,在面对不可知的外部攻击时,是保护自身安全的最后一道防线。

如何提前监测到一笔攻击交易,最多能提前多久,从而留足响应时间?

如何及时理清这笔攻击交易的来龙去脉,快速找到应对的解法?

这样的能力是否能够产品化,从而服务到更多项目方?

BlockSec一直在无人区中探索。

小试牛刀

凭借团队前沿的学术能力和丰富的实践经验,2022年初,BlockSec攻击阻断的产品雏形诞生了。但这套东西是否真能如预期拦截链上攻击?团队一直在等待一个时机的出现,去证明产品的强大能力。

很快,当年3月,系统就监测到了一笔针对 @homecoinfinance 的链上攻击,团队迅速响应,帮助项目方挽回了损失,完成了web3历史上第一个监控阻断!

尽管这次攻击的标的资产并不大,但却是BlockSec在Web3安全领域迈出的一大步。

紧接着,BlockSec又先后拦截了十几笔针对不同项目的链上攻击,累计挽回了超过1400万美金的资产损失,验证了这套系统的可靠性。其中包括:2022年4月帮助Saddle Finance挽回380万美金,2023年2月帮助Platypus挽回240万美金,2023年3月帮助Paraspace挽回500万美金等。

在这些成功案例中,团队使用了多种攻击阻断的技术,如frontrun、counter exploit、合约自动分析和自动生成等。而这一些技术来源于团队在软件安全和系统安全十余年的深厚积累。

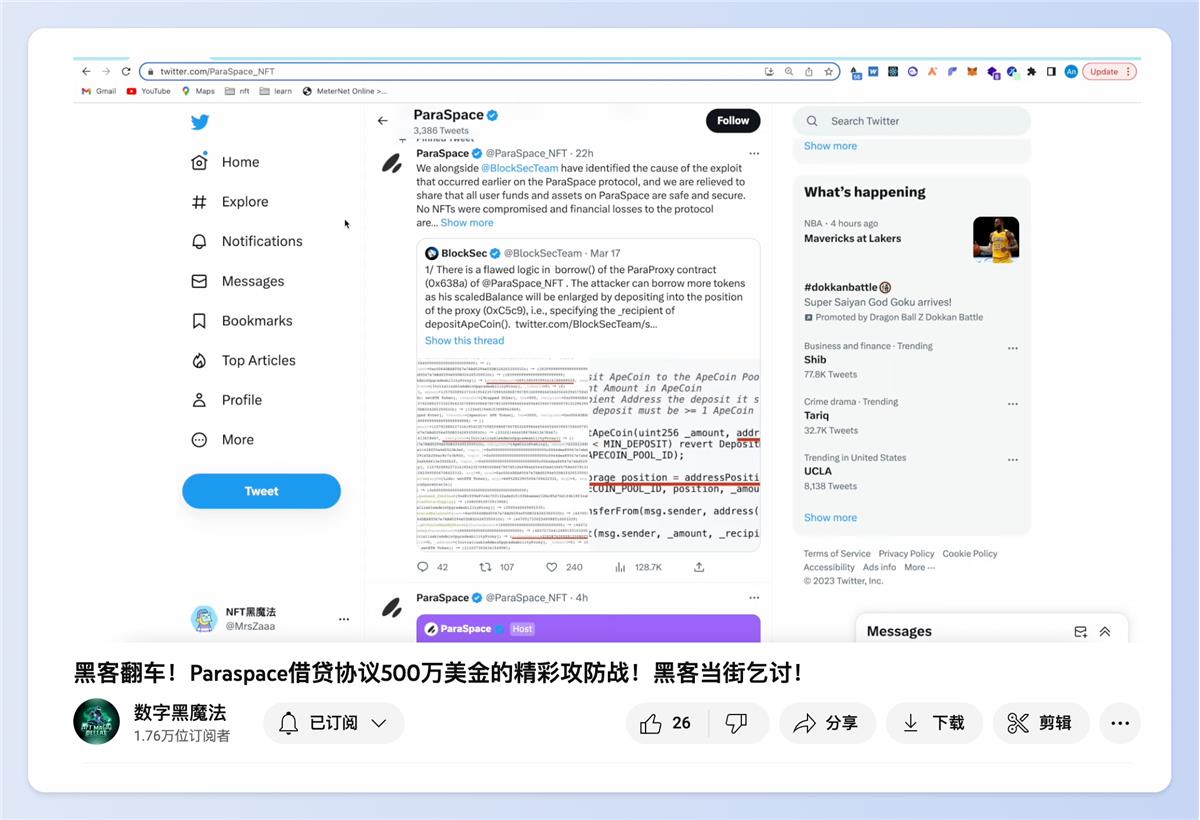

在接近一年的时间里,BlockSec一直在默默做着这种“行侠仗义”的白帽子工作,一直到今年3月的Paraspace事件,才真正“出圈”。

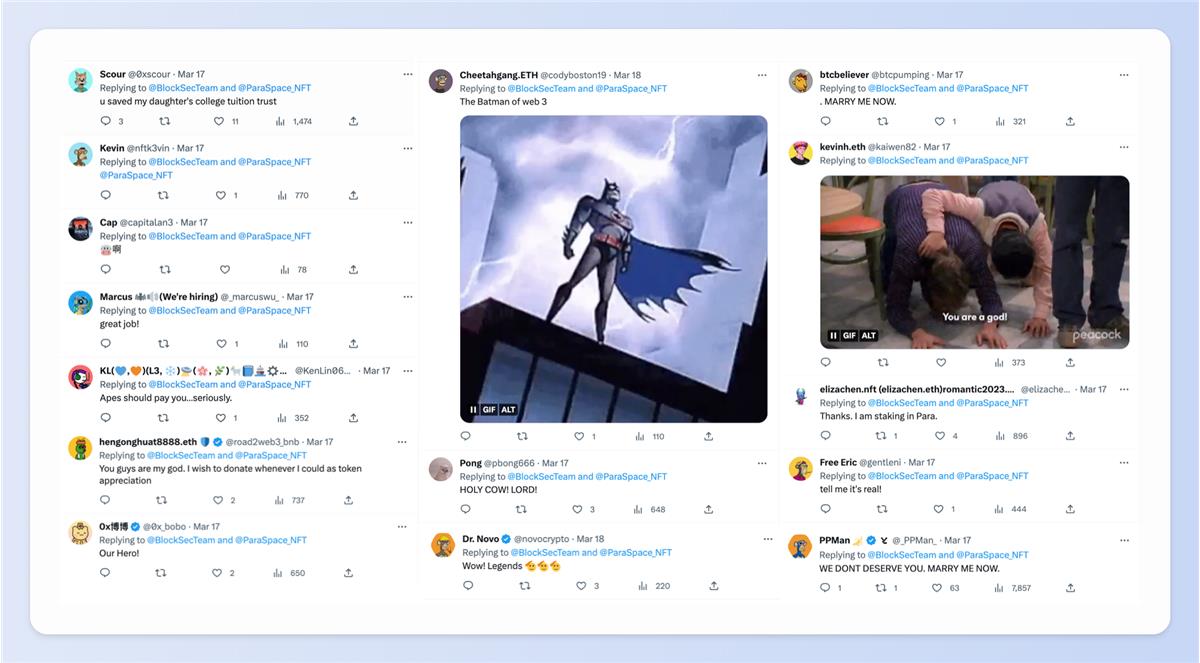

3月17日,像往常一样,BlockSec在完成了这笔针对Paraspace的攻击拦截后,在Twitter上发布了讯息(如下图)。

很快,在Paraspace进行质押的NFT大户挤满了评论区。

一些朋友圈里隐藏的Paraspace用户焦急地发来私信,询问事件进展。而与此同时,黑客在链上公开“乞讨”的行为也被各路kol和媒体纷纷转发。

一时间,圈内对BlockSec的讨论直线飙升,BlockSec也因此而“一战成名”。

询价不断

面对突如其来的知名度,团队很快就被源源不断涌入的询价邮件淹没。许多项目方在看到BlockSec的“战绩”后,纷纷希望可以采购BlockSec的审计服务。

同时,也有一些项目方提出了监控服务需求,询问这套监控阻断能力是否可以单独针对项目方进行部署,这样即便项目上线后、TVL再怎么变化,项目方也能安心睡个好觉。

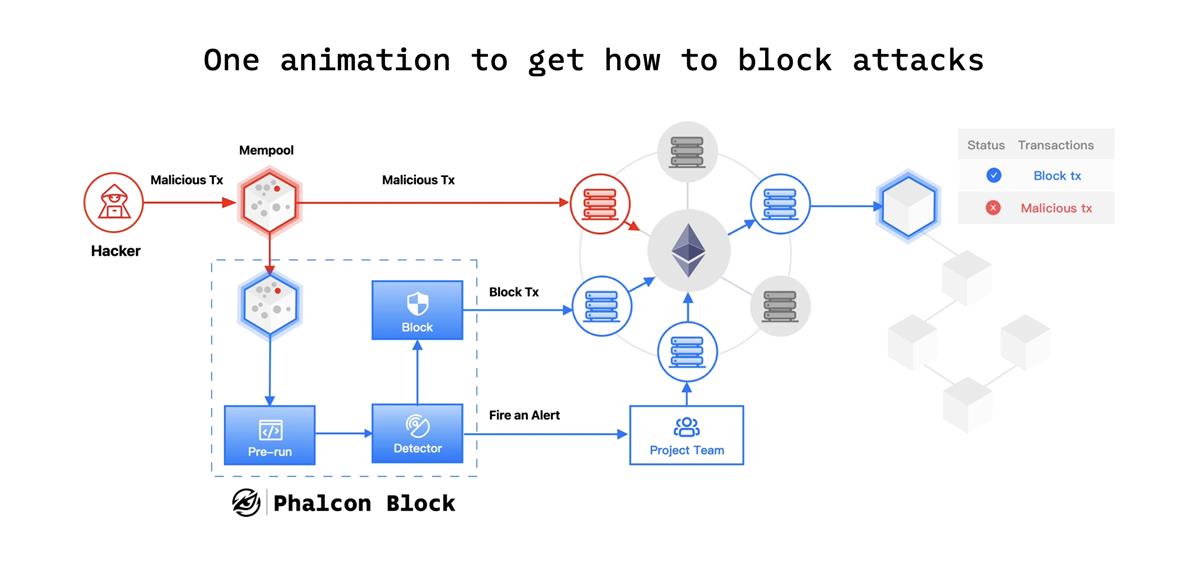

这恰好是团队的下一步规划——将这样的能力“产品化”,推出Phalcon Block。

道路选择

在产品打磨的过程中,团队内部针对“谁来制定安全规则”一点,发生过多次讨论。为什么不像Forta一样提供技术框架,具体安全规则由项目方来制定呢?

团队最终给出的答案是:开发者和安全人员有着截然不同的思维方式。

开发人员擅长的是正向思维,即保证项目功能如预期一样正常工作,而安全人员擅长的是反向思维,即寻找一些非预期发生的事件。正因如此,即便是非常优秀的开发者,依然会在项目安全上栽跟头。比如,像Gavin wood(前以太坊CTO,波卡创始人)这样优秀的开发者,在自己的项目Parity中竞也遭到黑客攻击,损失惨重。

另一个问题是 DeFi 的组合性产生的风险,而开发者很难把其他协议的风险及组合性问题也完全考虑在内。而过去这类组合性问题大量出现,例如 Lendf.Me 和 imBTC 两个协议单独运行都没有问题,但组合后即产生重入问题并最终导致 DeFi 发展早期的重大安全事件之一。

因此,安全规则应当由专业的安全公司来制定,而 BlockSec则可以提供业界最顶级的智力支持。

进一步来看,如何定义一个可靠的监控阻断系统?

低误报率:如果一个系统每天报100条告警,但全都是 FP, 那很快没有人会再打开这个系统,因为误报率过高,这些信息失去了意义。

高覆盖率:如果因覆盖不足,导致攻击事件未被发现,造成的损失恐怕是无法被接受的。

发现攻击的时间提前量:不仅需要在攻击者发起攻击交易时发现,而更应在攻击者部署合约时即发现这是一笔攻击合约。

组合式的阻断方案:系统化地内置多种阻断方案以应对不断升级的攻击手段,同时可以快速、自动化生成阻断交易。

布道巴黎

在刚刚结束的EthCC前场会议DeFi Security Summit 2023中,BlockSec联合创始人& CEO 周亚金教授分享了BlockSec在监控阻断系统方面所做的努力和取得的成绩。

在第一天的 Monitoring Panel 中,周亚金教授与 Forta、Hypernative、Hexagate 等全球监控领域的主要玩家进行了交流。面对主持人的提问“是否能够保证监测到所有攻击”,周亚金教授给出观点:“监测到所有攻击并不难,难的是保证低误报率。BlockSec在做的事情就是在误报率和漏报率之间做好平衡。”

值得一提的是,仅就BlockSec在Forta上部署的“轻量级”攻击监控机器人而言,就已经连续5个月在精确度上排名第一。这也侧面证明了BlockSec在该领域的深厚积淀和卓越实力。

在第二天的主题演讲中,周亚金教授介绍了BlockSec推出的主动防御系统Phalcon Block是如何工作的,以及攻击拦截的基本技术原理,并带大家回顾了BlockSec几次成功的攻击阻断事件。

这些业内独家的成功案例引起了现场的热烈讨论。

经过2天的密集交流,让我们更有信心,无论在技术上、方法上、还是成功的实践经验上,目前BlockSec推出的监控阻断解决方案Phalcon Block 在业界均处于领先地位。我们有信心、有能力为项目方构筑起项目安全的最后一道防线。

开放Waitlist

从Paraspace事件到现在,BlockSec潜心服务种子客户、打磨产品,并已完成了对Compound、Filecoin等知名项目的导入。

目前,Phalcon Block 正式对外开放 Waitlist。如果您的项目对此有需求,对接服务流程如下:

提交 Waitlist https://phalcon.xyz/block

我们将会按照Waitlist名单顺序,尽快与您取得联系并进行demo展示

如果您对产品及方案满意,可以在线上订阅我们的服务

我们的技术团队帮您完成安全规则配置

监控阻断系统上线运行

欢迎关注 Phalcon 官方链接了解产品最新进展: